Adware nel Marketing: Una Panoramica di Base

L'adware viene spesso scaricato quando le persone cercano un altro programma e di solito non se ne rendono conto. Scopri di più su questa potenziale minaccia.

Scopri come l’adware danneggia il tuo PC, inclusi il degrado delle prestazioni, i rischi per la privacy e le vulnerabilità di sicurezza. Approfondisci i metodi di rilevamento e le strategie di rimozione con la guida completa di PostAffiliatePro.

Sì, l'adware può danneggiare il tuo PC rallentando le prestazioni, consumando risorse di sistema, tracciando il tuo comportamento online e potenzialmente aprendo la strada a malware più pericolosi. Sebbene non sia sempre così distruttivo come virus o ransomware, l'adware malevolo può compromettere la tua privacy, degradare la stabilità del sistema e creare vulnerabilità di sicurezza.

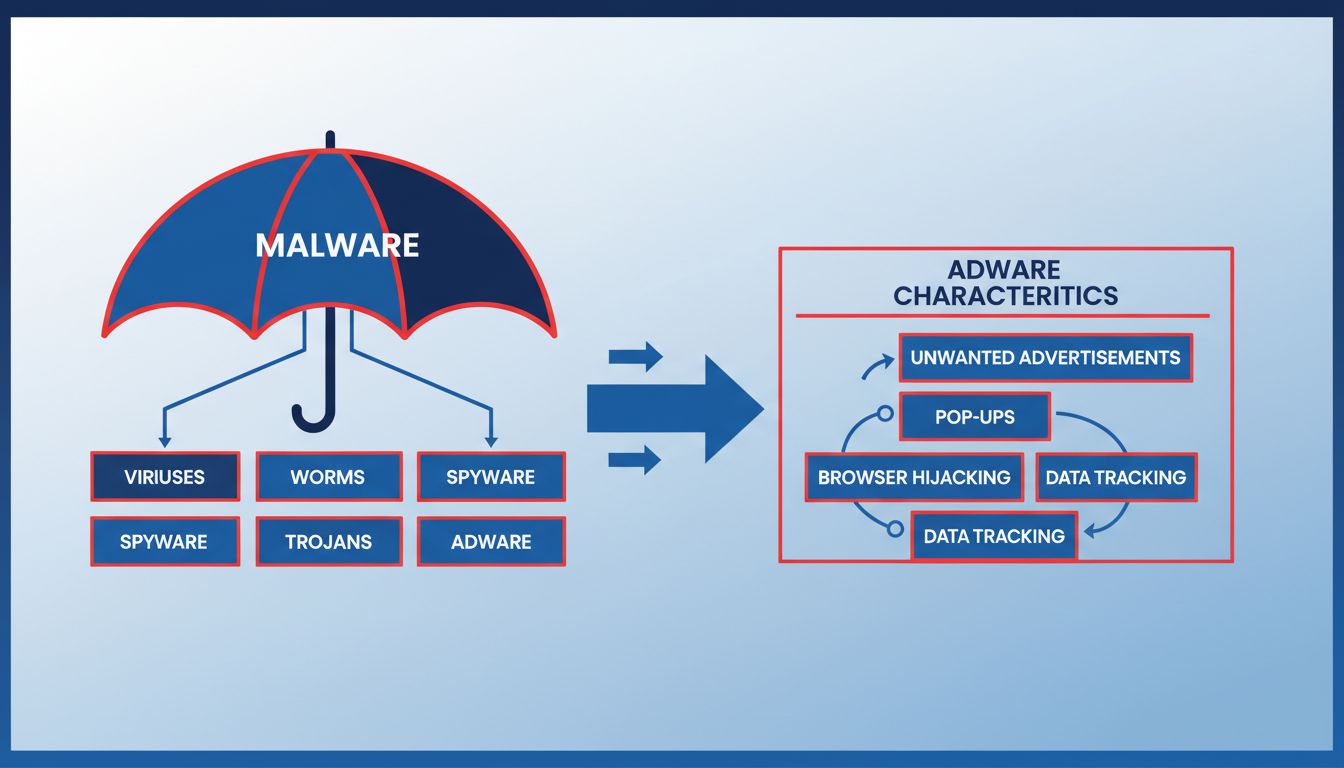

L’adware, abbreviazione di software supportato dalla pubblicità, rappresenta una minaccia significativa per la sicurezza e le prestazioni dei computer nel 2025. Mentre molti utenti considerano l’adware solo fastidioso, la realtà è molto più complessa e preoccupante. L’adware è una forma di malware progettata per mostrare pubblicità indesiderate sul tuo dispositivo, spesso installato senza il consenso esplicito dell’utente. L’obiettivo principale degli sviluppatori di adware è generare entrate tramite modelli pay-per-click, pay-per-view o pay-per-install, ma i metodi utilizzati possono causare danni considerevoli al sistema e compromettere i tuoi dati personali.

La distinzione tra adware legittimo e varianti malevole è fondamentale per comprendere la reale portata della minaccia. L’adware legittimo opera in modo trasparente, solitamente incluso in software gratuiti dove l’utente ha teoricamente accettato la sua presenza tramite i termini e le condizioni. Tuttavia, l’adware malevolo agisce in modo nascosto, si insinua nel sistema senza permesso e resiste attivamente ai tentativi di rimozione. Questa distinzione è importante perché determina la gravità dei danni che il tuo PC può subire e la complessità degli interventi necessari per la risoluzione.

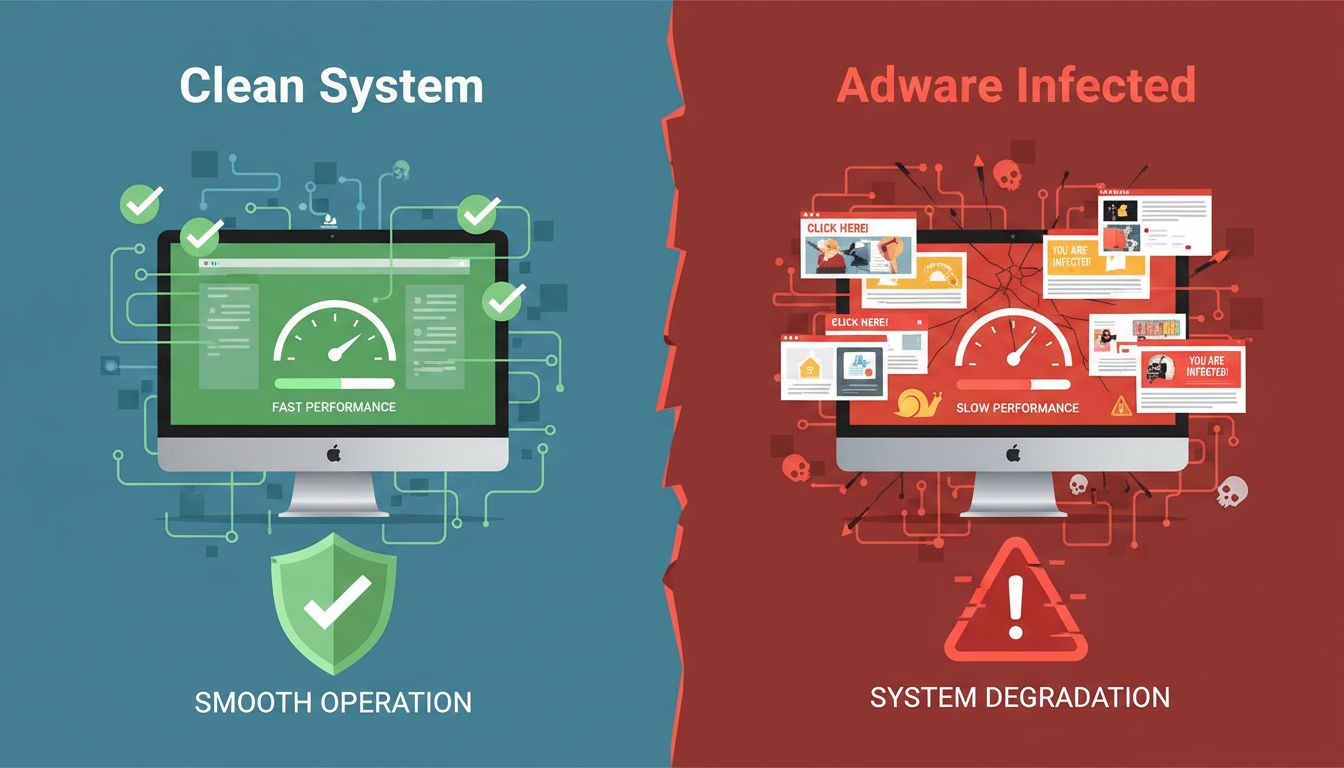

Il danno più immediatamente percepibile causato dall’adware è il forte rallentamento delle prestazioni. Quando l’adware è attivo in background, consuma preziose risorse di sistema come CPU, RAM e banda di I/O del disco. Questo consumo di risorse genera un effetto domino in cui le tue applicazioni legittime diventano più lente, i tempi di caricamento aumentano drasticamente e l’esperienza di utilizzo complessiva del computer diventa frustrantemente lenta. Le varianti moderne di adware sono particolarmente aggressive: alcune possono consumare continuamente il 20-40% delle risorse CPU disponibili, rendendo persino compiti semplici come la navigazione web o la modifica di documenti dolorosamente lenti.

L’impatto sulle prestazioni va oltre la semplice lentezza. L’adware può causare crash di sistema, blocchi casuali e malfunzionamenti delle applicazioni mentre compete con i processi legittimi per le risorse. Il disco rigido subisce un’usura maggiore a causa delle continue operazioni di lettura/scrittura quando l’adware registra dati di tracciamento e scarica nuovi contenuti pubblicitari. Su laptop e dispositivi mobili, questo consumo di risorse si traduce direttamente in un rapido esaurimento della batteria, riducendo l’autonomia del dispositivo del 30-50% nei casi più gravi. L’effetto cumulativo è un computer che diventa progressivamente meno utilizzabile, fino a rendere quasi impossibili le operazioni di base.

Oltre ai problemi di prestazioni, l’adware rappresenta una seria minaccia per la privacy spesso sottovalutata dagli utenti. Le varianti sofisticate di adware utilizzano meccanismi di tracciamento che monitorano la cronologia di navigazione, le ricerche, le abitudini di acquisto e persino informazioni sensibili come l’attività bancaria. Questa raccolta dati avviene silenziosamente in background, senza che l’utente si accorga che il suo comportamento digitale viene registrato e analizzato. I dati vengono poi venduti ad inserzionisti terzi, broker di dati e talvolta anche ad attori malevoli che possono utilizzarli per furto d’identità o campagne di phishing mirate.

Le implicazioni per la privacy sono particolarmente allarmanti perché il tracciamento adware è spesso più invasivo dei normali cookie dei siti web. Mentre i cookie sono limitati a siti specifici, i cookie di tracciamento dell’adware possono seguirti su tutto Internet, costruendo un profilo dettagliato delle tue attività online. Questo profilo include informazioni su interessi, situazione finanziaria, problemi di salute e relazioni personali. Gli inserzionisti utilizzano questi dati per creare pubblicità estremamente mirate, ma, cosa più preoccupante, queste informazioni possono essere sfruttate dai cybercriminali per attacchi di ingegneria sociale, frodi finanziarie o ricatti. La perdita di privacy riguarda anche i membri della tua famiglia che usano lo stesso computer, poiché l’adware non fa distinzione tra utenti diversi.

Uno degli aspetti più pericolosi dell’adware è il suo ruolo di porta d’ingresso per infezioni da malware più gravi. L’adware malevolo spesso crea vulnerabilità di sicurezza nel sistema che altri cybercriminali possono sfruttare. Modificando le impostazioni di sistema, disattivando le funzioni di sicurezza o creando backdoor nel firewall, l’adware apre di fatto il PC a invasioni da parte di ransomware, trojan bancari, spyware e altri malware distruttivi. I ricercatori di sicurezza hanno documentato numerosi casi in cui infezioni da adware hanno preceduto attacchi ransomware, con l’adware che funge da punto di accesso iniziale per malware più dannosi.

La relazione tra adware e altri tipi di malware crea un problema di sicurezza amplificato. Una volta che l’adware si è insediato nel sistema, può scaricare e installare ulteriore software malevolo senza il tuo consenso. Questo “accorpamento” di minacce significa che la sola rimozione dell’adware potrebbe non essere sufficiente a mettere in sicurezza il sistema, poiché potrebbero essere già presenti infezioni secondarie. Inoltre, alcune varianti avanzate di adware utilizzano tecniche di anti-rimozione che impediscono il corretto funzionamento dei software di sicurezza, rendendo inefficaci antivirus e anti-malware.

Una forma particolarmente insidiosa di adware è rappresentata dai software hijacker che modificano le impostazioni del browser senza permesso. Queste varianti cambiano la homepage, il motore di ricerca predefinito e la pagina della nuova scheda per reindirizzare le ricerche attraverso server controllati dagli attaccanti. In questo modo, gli operatori di adware possono inserire pubblicità nei risultati di ricerca, tracciare le query e potenzialmente reindirizzarti verso siti web malevoli progettati per rubare credenziali o distribuire malware. Gli hijacker installano anche barre degli strumenti e estensioni indesiderate che peggiorano ulteriormente l’esperienza di navigazione e raccolgono dati aggiuntivi.

Le conseguenze dell’hijacking del browser vanno ben oltre il semplice fastidio. Quando le ricerche vengono deviate su server compromessi, potresti essere indirizzato verso siti di phishing che imitano banche o negozi online. Questi siti falsi sono progettati per rubare credenziali di accesso, numeri di carta di credito o altre informazioni sensibili. Inoltre, gli hijacker possono iniettare pubblicità malevole in siti web legittimi, esponendoti ad attacchi “drive-by download” in cui la sola visita a un sito compromesso comporta l’installazione di malware. La combinazione di reindirizzamenti, pubblicità malevole e siti falsi crea una tempesta perfetta per i cybercriminali che vogliono colpire utenti ignari.

| Tipo di Adware | Caratteristiche | Livello di Minaccia | Metodo di Distribuzione Comune |

|---|---|---|---|

| Adware legittimo | Trasparente, con consenso dell’utente, dichiarato nei termini | Basso | Incluso in software gratuito |

| Hijacker del browser | Modifica impostazioni, reindirizza ricerche, installa barre strumenti | Medio | Prompt di installazione ingannevoli |

| Programmi potenzialmente indesiderati (PUP) | Installati senza consenso chiaro, alterano impostazioni di sistema | Medio-Alto | Bundling software, pubblicità fuorvianti |

| Adware malevolo | Installa altro malware, resiste alla rimozione, crea backdoor | Alto | Siti compromessi, malvertising |

| Adware con spyware | Traccia attività, raccoglie dati sensibili, vende informazioni | Alto | Store di app terzi, software pirata |

| Adware mobile | Mostra pubblicità invasive, consuma batteria e dati | Medio-Alto | Store non ufficiali, app fasulle |

Comprendere queste diverse categorie di adware ti aiuta a valutare i rischi specifici per il tuo sistema. L’adware legittimo, sebbene fastidioso, pone rischi minimi se sei consapevole della sua presenza e puoi disattivarlo. Le varianti malevole, invece, rappresentano minacce serie che richiedono la rimozione professionale e misure di sicurezza avanzate. La distinzione è importante perché la strategia di risposta deve essere adeguata al livello di minaccia: dalla semplice disinstallazione per l’adware legittimo fino all’intervento di esperti per le varianti avanzate.

Riconoscere un’infezione da adware richiede attenzione e conoscenza dei segnali d’allarme più comuni. L’indicatore più evidente è la comparsa improvvisa di pop-up pubblicitari, soprattutto quando non stai navigando sul web. Questi pop-up spesso promuovono prodotti sospetti come integratori miracolosi, sistemi per arricchirsi velocemente o falsi antivirus. Oltre ai pop-up, fai attenzione a cambiamenti non autorizzati alla homepage, al motore di ricerca o alla pagina della nuova scheda del browser. Nuove barre degli strumenti che compaiono senza essere state installate sono un altro segnale di presenza di adware.

I sintomi legati alle prestazioni forniscono ulteriori indizi di infezione. Se il computer improvvisamente rallenta, impiega più tempo ad avviarsi o va spesso in crash, l’adware potrebbe star consumando risorse di sistema. Sui dispositivi mobili, un rapido esaurimento della batteria, un consumo anomalo di dati o app che si avviano senza il tuo intervento sono indicatori di adware mobile. Puoi verificare questi sospetti aprendo il task manager (Windows) o il monitoraggio attività (Mac) per identificare processi che consumano eccessivamente CPU o memoria. Programmi sconosciuti presenti nell’elenco delle applicazioni installate, soprattutto con nomi generici o publisher non familiari, meritano attenzione e possibile rimozione.

La rimozione dell’adware richiede un approccio multilivello che affronti sia i componenti visibili che quelli nascosti. Su sistemi Windows, inizia accedendo al Pannello di Controllo e controllando l’elenco dei programmi installati alla ricerca di applicazioni sconosciute, in particolare quelle installate nello stesso periodo in cui hai notato i sintomi. Disinstalla i programmi sospetti, poi svuota la cache del browser, i cookie e la cronologia per eliminare i dati di tracciamento. Ripristina le impostazioni del browser ai valori predefiniti per annullare le modifiche a homepage e motore di ricerca. Dopo la rimozione manuale, esegui una scansione approfondita con un anti-malware affidabile come Malwarebytes o strumenti simili per individuare e rimuovere componenti nascosti che resistono alla cancellazione manuale.

Gli utenti Mac dovrebbero controllare la cartella Applicazioni alla ricerca di programmi sconosciuti e spostare le app sospette nel Cestino. Controlla le estensioni del browser in Safari, Chrome e Firefox, rimuovendo quelle che non riconosci o che non ricordi di aver installato. Controlla la cartella Libreria, in particolare le directory Application Support e LaunchAgents, per file correlati all’adware. Esegui una scansione di sicurezza con un anti-malware compatibile con Mac per individuare minacce nascoste. Gli utenti Android dovrebbero riavviare il dispositivo in modalità sicura, che disattiva le app di terze parti, quindi controllare le app installate e disinstallare quelle sospette. Svuota la cache e i dati del browser, poi esegui una scansione di sicurezza mobile. Gli utenti iPhone sono avvantaggiati dall’architettura sandbox di iOS, ma dovrebbero comunque controllare le app installate, eliminare quelle sospette e svuotare la cronologia e i dati di Safari.

Prevenire l’infezione da adware è molto più efficace che tentare di rimuoverlo dopo che si è insediato. Scarica software solo da fonti ufficiali come Microsoft Store, Apple App Store o Google Play Store, che prevedono controlli di sicurezza sulle applicazioni. Durante l’installazione di software, leggi attentamente ogni schermata e scegli le opzioni “Personalizzate” o “Avanzate” per deselezionare l’adware incluso. Non avere fretta con i wizard di installazione: gli sviluppatori di adware nascondono deliberatamente il loro software in caselle già selezionate e testi fuorvianti per indurre gli utenti a installarlo inconsapevolmente.

Mantieni aggiornati i software di sicurezza con protezione in tempo reale attivata, assicurandoti che antivirus e anti-malware possano rilevare e bloccare l’adware prima che venga installato. Aggiorna regolarmente sistema operativo, browser e applicazioni con le ultime patch di sicurezza, poiché questi aggiornamenti chiudono le vulnerabilità sfruttate dall’adware per l’installazione. Utilizza estensioni browser per il blocco delle pubblicità per prevenire attacchi malvertising che diffondono adware tramite inserzioni compromesse. Attiva il blocco dei pop-up nel browser e valuta l’uso di browser orientati alla privacy che offrono protezione avanzata dal tracciamento. Adotta abitudini di navigazione prudenti, evitando link sospetti, siti web sconosciuti e pubblicità troppo allettanti per essere vere. Infine, informa te stesso e i membri della tua famiglia sulle minacce dell’adware: la consapevolezza dell’utente resta la difesa più efficace contro le tecniche di ingegneria sociale utilizzate per diffondere l’adware.

Così come l’adware compromette la sicurezza dei PC individuali, il traffico fraudolento e gli attori malevoli possono compromettere l’integrità del tuo programma di affiliazione. PostAffiliatePro è il software di gestione affiliazioni leader del settore, offrendo funzionalità di sicurezza enterprise che proteggono la tua rete di affiliazione da frodi, distribuzione di malware e traffico non autorizzato. La nostra piattaforma include algoritmi avanzati di rilevamento frodi che identificano in tempo reale pattern di traffico sospetto, attività di bot e click fraudolenti, prevenendo che computer infetti da adware generino commissioni fraudolente nel tuo programma.

Il sistema di tracciamento e verifica di PostAffiliatePro garantisce che solo traffico legittimo e di alta qualità contribuisca al successo del tuo programma di affiliazione. La nostra infrastruttura di sicurezza protegge sia la tua azienda sia i tuoi affiliati da attori malevoli che potrebbero tentare di distribuire adware o altri malware attraverso i link di affiliazione. Con analisi dettagliate, monitoraggio in tempo reale e regole antifrode personalizzabili, PostAffiliatePro ti offre piena visibilità e controllo sulla sicurezza del tuo programma di affiliazione. A differenza di altre soluzioni che si limitano al tracciamento basilare, PostAffiliatePro combina una potente prevenzione delle frodi con strumenti di gestione intuitivi, risultando la scelta ideale per le aziende che vogliono sicurezza e redditività nel proprio programma di affiliazione.

Così come l'adware compromette la sicurezza del PC, gli attori malevoli possono compromettere il tuo programma di affiliazione. PostAffiliatePro offre funzionalità di sicurezza di livello enterprise per proteggere la tua rete di affiliazione, tracciare il traffico legittimo e prevenire le frodi. Metti al sicuro la tua attività di affiliazione oggi stesso.

L'adware viene spesso scaricato quando le persone cercano un altro programma e di solito non se ne rendono conto. Scopri di più su questa potenziale minaccia.

Scopri se l'adware è malware, quali sono le differenze e perché l'adware rappresenta un rischio per la sicurezza. Guida completa per proteggere i tuoi dispositi...

Scopri il programma di affiliazione Adblock Stick, una piattaforma CPA per promuovere software che protegge da popup, malware e pubblicità invasive. Scopri la s...

Consenso Cookie

Usiamo i cookie per migliorare la tua esperienza di navigazione e analizzare il nostro traffico. See our privacy policy.