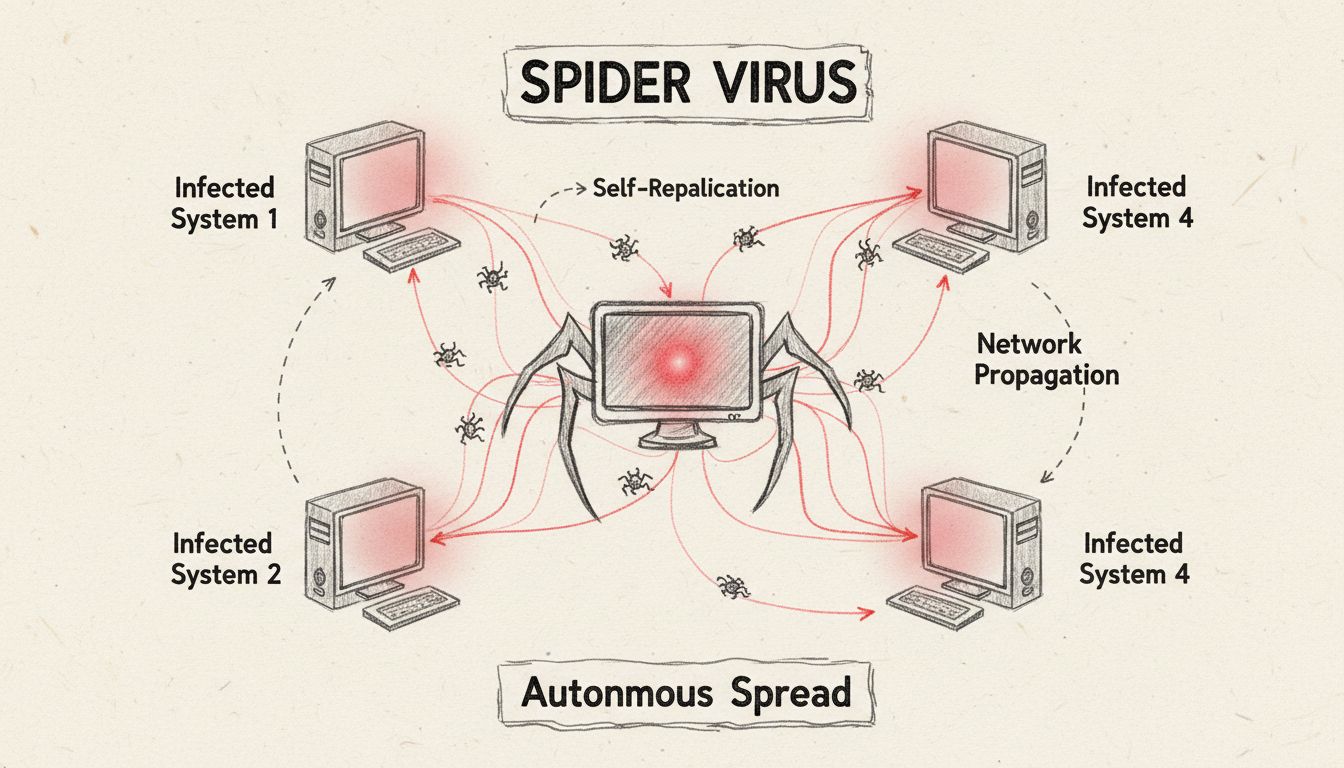

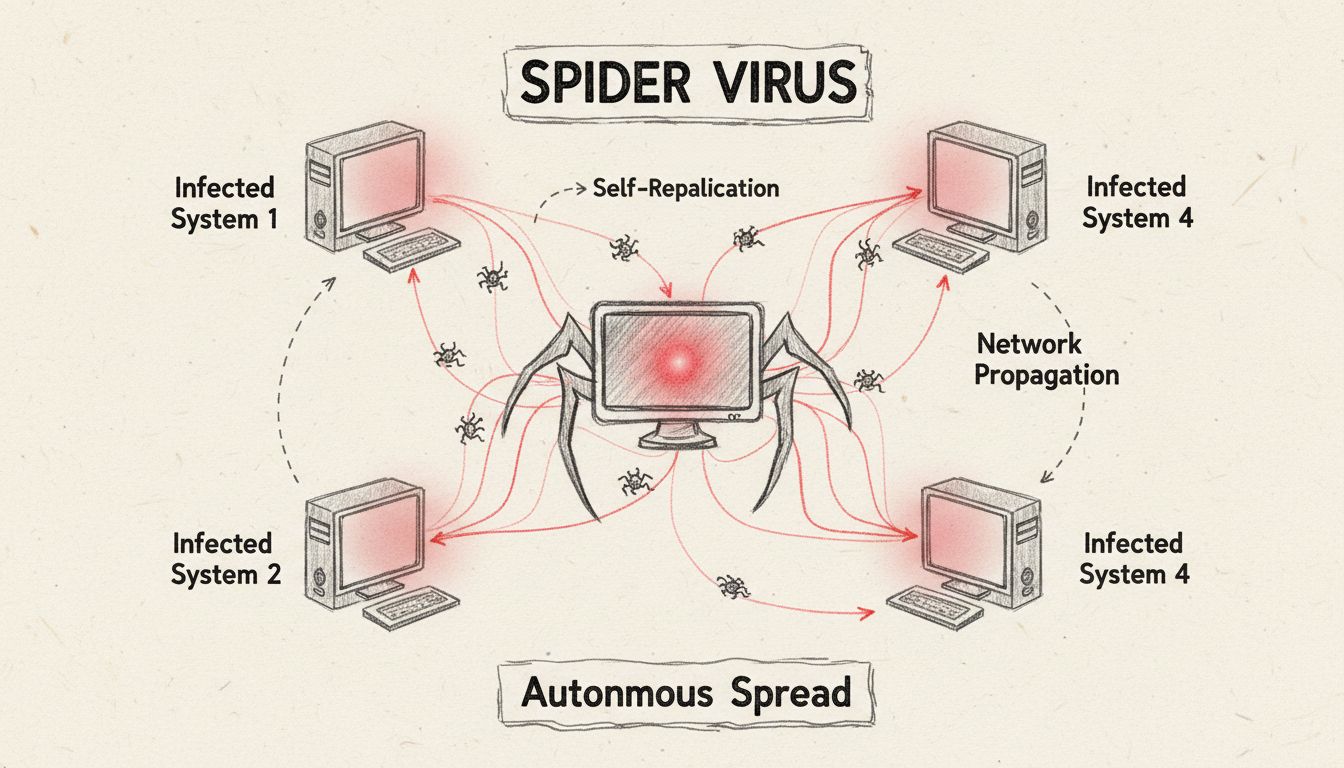

Cos'è un virus informatico Spider? Definizione, minacce e guida alla protezione

Scopri cosa sono i virus informatici spider, come si diffondono nelle reti e quali sono le strategie efficaci di protezione. Guida completa per comprendere le m...

Scopri perché rootkit, bootkit e malware fileless sono i virus più difficili da rimuovere. Impara i metodi di rilevamento, le strategie di rimozione e le tecniche di prevenzione con le intuizioni di PostAffiliatePro.

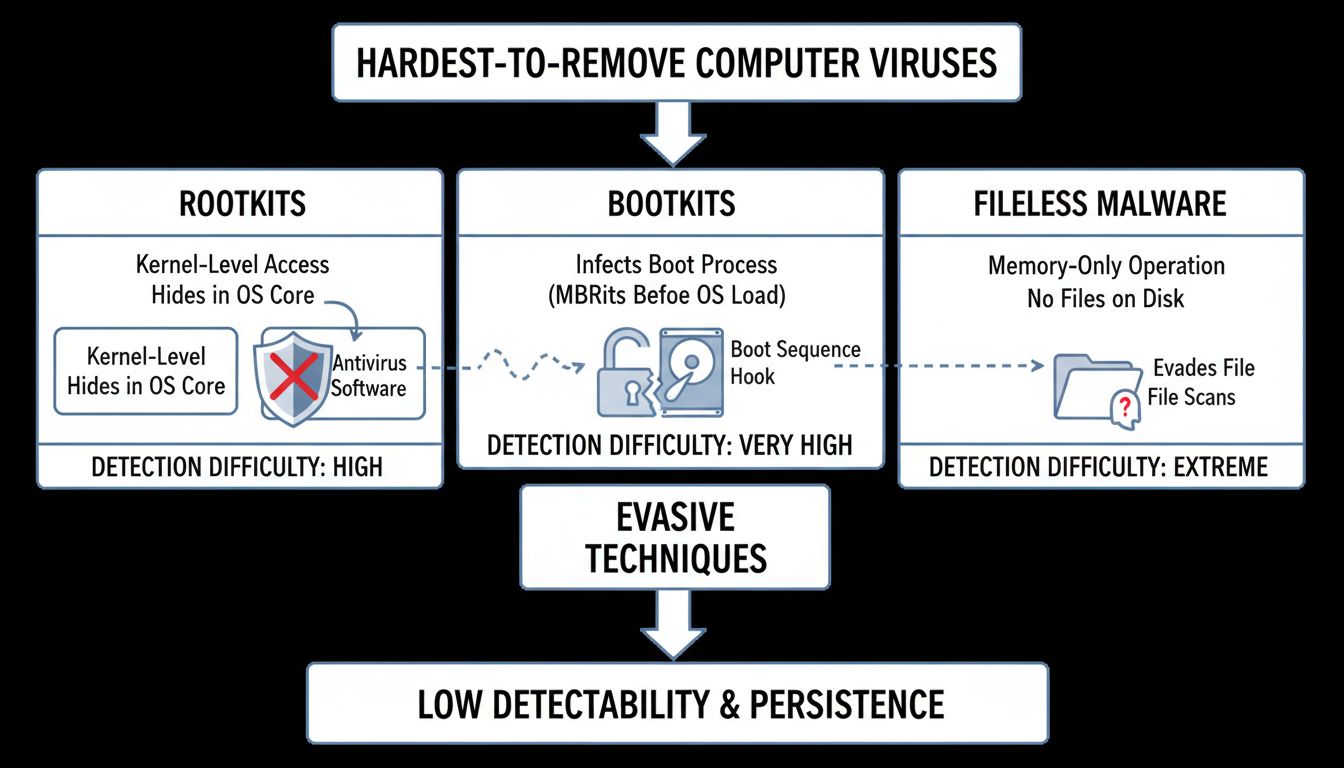

I virus informatici più difficili da rimuovere sono i rootkit, i bootkit e i malware fileless. Queste minacce operano a livello kernel o in memoria di sistema, nascondendosi dai tradizionali antivirus e richiedendo strumenti di rilevamento specializzati o la reinstallazione completa del sistema per la rimozione.

La difficoltà di rimuovere un virus informatico dipende in modo significativo dal suo design, dal metodo operativo e dal livello di accesso al sistema che ha ottenuto. Sebbene molti virus possano essere eliminati con software antivirus standard, alcuni tipi di malware sono specificamente progettati per eludere il rilevamento e resistere ai tentativi di rimozione. I virus più difficili da eliminare sono quelli che operano ai livelli più bassi di un sistema informatico, dove gli strumenti di sicurezza tradizionali hanno visibilità e controllo limitati. Comprendere queste minacce è essenziale per chiunque sia responsabile della sicurezza dei sistemi, sia nella gestione di dispositivi personali che di reti aziendali.

I rootkit rappresentano una delle sfide più formidabili nella sicurezza informatica grazie alla loro capacità di operare a livello kernel del sistema operativo. Un rootkit è un sofisticato malware progettato per concedere agli aggressori accesso di livello amministratore a un computer, rimanendo completamente nascosto al rilevamento. Il termine “rootkit” combina “root” (il livello di privilegio più alto nei sistemi Unix e Linux) e “kit” (un insieme di strumenti), riflettendo la sua natura completa e la profonda integrazione nel sistema.

I rootkit operano integrandosi nel cuore del sistema operativo, consentendo loro di intercettare e manipolare le chiamate di sistema prima che raggiungano il software di sicurezza. Questa operazione a livello kernel significa che i rootkit possono nascondere file, processi e modifiche di sistema dalle normali interrogazioni del sistema operativo e dai file manager. Quando un utente apre il proprio esplora risorse o task manager, il rootkit intercetta queste richieste e fornisce informazioni false, facendo sembrare che i file e i processi dannosi non esistano. Questa capacità di occultamento rende i rootkit eccezionalmente difficili da rilevare con le soluzioni antivirus convenzionali che si basano su metodi di rilevamento basati sulle firme.

La rimozione dei rootkit è particolarmente difficile perché possono infettare più livelli di un sistema. Alcuni rootkit avanzati, noti come rootkit firmware, possono addirittura compromettere la UEFI (Unified Extensible Firmware Interface) o il BIOS di un computer. Quando un rootkit infetta il firmware, la semplice reinstallazione del sistema operativo non basta a rimuoverlo, poiché il malware persiste nel firmware dell’hardware. In questi casi, l’unica soluzione affidabile può coinvolgere strumenti specializzati per il ripristino del firmware o, nei casi estremi, la sostituzione completa delle componenti hardware compromesse.

| Tipo di Rootkit | Livello Operativo | Difficoltà di Rilevamento | Complessità di Rimozione |

|---|---|---|---|

| Rootkit a livello Kernel | Nucleo OS | Molto Alta | Richiede strumenti specializzati |

| Rootkit a livello Utente | Livello Applicativo | Alta | Possibile con scanner avanzati |

| Rootkit Firmware | UEFI/BIOS | Estremamente Alta | Può richiedere la sostituzione hardware |

| Rootkit Hardware | Componenti Fisici | Critica | Spesso impossibile senza sostituzione |

| Rootkit Bootloader | Processo di Avvio | Molto Alta | Richiede supporti di ripristino avviabili |

I bootkit sono una categoria specializzata di rootkit che prende di mira specificamente il processo di avvio di un computer, rendendoli eccezionalmente difficili da rilevare e rimuovere. Un bootkit infetta il Master Boot Record (MBR) o il firmware UEFI che viene caricato prima ancora dell’avvio del sistema operativo. Questa infezione in fase iniziale è ciò che rende i bootkit così pericolosi e difficili da eliminare. Poiché il bootkit si carica prima che qualsiasi software di sicurezza o protezione del sistema operativo possa attivarsi, ottiene il controllo totale del sistema dal momento dell’accensione.

La sfida fondamentale con i bootkit è che operano in un ambiente in cui il software antivirus tradizionale non può funzionare efficacemente. I programmi antivirus standard iniziano la scansione solo dopo che il sistema operativo è stato completamente avviato, il che significa che il bootkit ha già stabilito la sua presenza e può impedire all’antivirus di rilevarlo o rimuoverlo. Il bootkit può disabilitare le funzionalità di sicurezza, modificare i file di sistema e installare ulteriore malware senza alcuna resistenza dagli strumenti di sicurezza convenzionali. Alcuni bootkit possono persino modificare la sequenza di avvio per nascondere la loro presenza, rendendoli praticamente invisibili sia agli utenti che al software di sicurezza.

La rimozione di un bootkit richiede tipicamente l’uso di un disco di soccorso antivirus avviabile o di un ambiente di ripristino che operi al di fuori del sistema operativo infetto. Strumenti come l’Ambiente di Ripristino di Windows o distribuzioni Linux avviabili con capacità antivirus possono scansionare e rimuovere bootkit prima che venga caricato il sistema operativo compromesso. Tuttavia, anche questi metodi possono non essere completamente efficaci contro bootkit avanzati che si sono integrati profondamente nel firmware. In molti casi, la soluzione più affidabile è riformattare completamente il disco rigido e reinstallare il sistema operativo da un supporto di installazione affidabile, assicurandosi che non rimangano tracce del bootkit.

Il malware fileless rappresenta un cambiamento di paradigma nel modo in cui operano i virus, poiché non lascia file tradizionali sul disco rigido, rendendolo quasi impossibile da rilevare con il normale software antivirus basato sulla scansione dei file. A differenza dei virus tradizionali che creano file eseguibili che possono essere scansionati e identificati, il malware fileless opera interamente nella RAM (memoria ad accesso casuale) di un computer e utilizza strumenti e processi di sistema legittimi per eseguire il proprio codice dannoso. Questo approccio consente al malware fileless di bypassare i metodi di rilevamento basati sulle firme che si affidano all’identificazione di file dannosi noti.

Il malware fileless sfrutta tipicamente strumenti integrati di Windows come PowerShell, Windows Management Instrumentation (WMI) o il Registro di sistema di Windows per condurre le sue operazioni. Utilizzando questi componenti legittimi del sistema, il malware si confonde perfettamente con le normali attività del sistema, rendendo estremamente difficile per il software di sicurezza distinguere tra operazioni lecite e attività dannose. Il malware può iniettare codice direttamente nei processi in esecuzione, manipolare la memoria di sistema ed eseguire comandi senza mai scrivere nulla su disco. Questa operatività in memoria significa che anche se un utente esegue una scansione completa del disco con un antivirus, il malware potrebbe non essere rilevato perché esiste solo nella memoria volatile.

La rimozione del malware fileless è particolarmente complessa perché lascia minime tracce forensi e può essere completamente eliminato semplicemente riavviando il computer, poiché la RAM viene svuotata allo spegnimento. Tuttavia, se il malware ha stabilito meccanismi di persistenza—come attività pianificate, modifiche al registro o script di avvio—si ricaricherà dopo il riavvio. Rilevare e rimuovere il malware fileless richiede strumenti avanzati di endpoint detection and response (EDR) che possono monitorare il comportamento del sistema in tempo reale, identificare schemi sospetti di esecuzione dei processi e analizzare il contenuto della memoria. Le organizzazioni alle prese con infezioni da malware fileless spesso devono avvalersi di professionisti specializzati in cybersecurity per condurre un’analisi forense approfondita e garantire la rimozione completa.

La ragione principale per cui questi virus sono così difficili da rimuovere risiede nel loro design sofisticato, specificamente pensato per eludere il rilevamento e resistere ai tentativi di eliminazione. Rootkit, bootkit e malware fileless condividono caratteristiche comuni che li rendono eccezionalmente difficili da combattere. Innanzitutto, operano a livelli di privilegio in cui il software antivirus tradizionale non può facilmente accedere o monitorare le loro attività. In secondo luogo, impiegano avanzate tecniche di occultamento come l’offuscamento del codice, la crittografia e il mascheramento dei processi per nascondere la loro presenza agli strumenti di sicurezza. In terzo luogo, spesso stabiliscono molteplici meccanismi di persistenza, garantendo la possibilità di ricaricarsi anche dopo i tentativi di rimozione.

Il software antivirus tradizionale si basa principalmente sul rilevamento tramite firma, che consiste nel confrontare i file con un database di firme note di malware. Questo approccio è inefficace contro queste minacce avanzate perché non creano file (malware fileless), operano prima che si avvii il software di sicurezza (bootkit) o nascondono i loro file al sistema operativo (rootkit). Inoltre, molti di questi tipi di malware utilizzano tecniche polimorfiche che consentono loro di cambiare struttura del codice, generando nuove firme che non corrispondono a nessun pattern noto. Questa costante evoluzione rende quasi impossibile per il rilevamento basato su firma tenere il passo con queste minacce.

Rilevare e rimuovere questi virus difficili richiede un approccio multilivello che vada oltre la semplice scansione antivirus tradizionale. Per i rootkit, sono essenziali strumenti specializzati di rilevamento rootkit capaci di scansionare a livello kernel. Questi strumenti possono aggirare i meccanismi di occultamento del rootkit accedendo direttamente alla memoria di sistema e confrontando i processi effettivamente in esecuzione con quelli riportati dal sistema operativo. Anche strumenti di analisi comportamentale che monitorano l’attività del sistema per schemi sospetti possono aiutare a identificare rootkit che stanno svolgendo operazioni dannose. In molti casi, comunque, il metodo più affidabile per eliminare un rootkit profondamente radicato consiste nell’avviare il sistema in Modalità Provvisoria o utilizzare un ambiente di ripristino avviabile in cui il rootkit non possa caricarsi, per poi eseguire una scansione e una rimozione approfondita.

Per i bootkit, il processo di rimozione implica tipicamente l’uso di dischi di soccorso antivirus avviabili che possono scansionare e ripulire l’MBR o il firmware UEFI prima che venga avviato il sistema operativo. Strumenti come Kaspersky Rescue Disk o altri ambienti antivirus avviabili specializzati possono rilevare e rimuovere bootkit che il software antivirus standard non riesce a toccare. Tuttavia, se il bootkit ha infettato il firmware a un livello inferiore rispetto all’MBR, potrebbero essere necessarie procedure di ripristino più avanzate. In alcuni casi, i produttori forniscono strumenti per il ripristino del firmware che possono riportare la UEFI a uno stato pulito, eliminando efficacemente eventuali infezioni a livello firmware.

Rilevare il malware fileless richiede soluzioni avanzate di endpoint detection and response (EDR) in grado di monitorare il comportamento del sistema in tempo reale. Questi strumenti analizzano i pattern di esecuzione dei processi, l’accesso alla memoria e le chiamate di sistema per identificare attività sospette indicative della presenza di malware fileless. Strumenti di analisi forense della memoria possono essere usati anche per acquisire e analizzare il contenuto della RAM, rivelando potenzialmente codice dannoso in esecuzione in memoria. Una volta rilevato il malware fileless, la rimozione tipicamente implica la terminazione dei processi dannosi e l’eliminazione di eventuali meccanismi di persistenza come attività pianificate o modifiche al registro. Tuttavia, per garantirne la completa rimozione è necessaria un’indagine approfondita per identificare tutti i vettori di infezione e i metodi di persistenza.

Prevenire l’infezione da questi virus difficili da rimuovere è molto più efficace che tentare di eliminarli dopo l’infezione stessa. La misura preventiva più importante è mantenere aggiornati il sistema operativo e tutti i software installati, poiché questi virus spesso sfruttano vulnerabilità note già corrette tramite aggiornamenti di sicurezza. Abilitare gli aggiornamenti automatici assicura l’applicazione tempestiva delle patch di sicurezza critiche, chiudendo le vulnerabilità usate dagli aggressori per veicolare rootkit, bootkit e malware fileless. Inoltre, implementare un firewall robusto e un sistema di rilevamento delle intrusioni può aiutare a prevenire il compromesso iniziale che permette l’installazione di questi tipi di malware.

La consapevolezza dell’utente e le buone pratiche nell’uso dei dispositivi sono altrettanto importanti per prevenire queste infezioni. Evitare allegati email sospetti, non cliccare su link sconosciuti e scaricare software solo da fonti affidabili riduce significativamente il rischio di infezione. L’implementazione della whitelisting delle applicazioni, che consente l’esecuzione solo dei programmi approvati, può prevenire l’attivazione di molti tipi di malware, inclusi i fileless che tentano di sfruttare strumenti di sistema legittimi per fini dannosi. Per le organizzazioni, l’adozione di soluzioni avanzate di protezione endpoint che includano analisi comportamentale, scansione della memoria e funzionalità EDR offre più livelli di difesa contro queste minacce sofisticate.

Backup regolari del sistema sono fondamentali per il recupero in caso di infezione da questi virus difficili da rimuovere. Mantenere backup offline o su cloud garantisce che, anche in caso di compromissione totale del sistema, i dati possano essere ripristinati senza pagare riscatti o perdere informazioni critiche. In alcuni casi, specialmente con infezioni a livello firmware, la soluzione più pratica è cancellare completamente il sistema e ripristinare da un backup pulito, eliminando così ogni traccia del malware. Le organizzazioni dovrebbero anche considerare la segmentazione della rete per limitare la diffusione di questi tipi di malware in caso di infezione di un sistema, prevenendo il movimento laterale verso altri sistemi critici.

I virus informatici più difficili da rimuovere—rootkit, bootkit e malware fileless—rappresentano lo stato dell’arte della sofisticazione malware. La loro capacità di operare a livello kernel, prima che il sistema operativo si avvii o interamente in memoria di sistema li rende eccezionalmente difficili da rilevare e rimuovere con gli strumenti di sicurezza convenzionali. La rimozione efficace spesso richiede strumenti specializzati, conoscenze tecniche avanzate o, nei casi estremi, la reinstallazione completa del sistema. La migliore difesa contro queste minacce è una strategia preventiva completa che includa sistemi sempre aggiornati, soluzioni di sicurezza avanzate, sensibilizzazione degli utenti e backup regolari dei dati critici. Comprendendo come operano questi virus e implementando pratiche di sicurezza robuste, individui e organizzazioni possono ridurre significativamente il rischio di infezione e garantire un recupero più rapido in caso di compromissione.

PostAffiliatePro offre funzionalità di sicurezza di livello enterprise per proteggere la tua piattaforma di marketing affiliato da sofisticate minacce informatiche. Implementa protocolli di sicurezza robusti e monitora la tua rete con capacità avanzate di rilevamento delle minacce.

Scopri cosa sono i virus informatici spider, come si diffondono nelle reti e quali sono le strategie efficaci di protezione. Guida completa per comprendere le m...

Scopri perché le PMI sono i principali bersagli dei cybercriminali. Approfondisci le difese deboli, i dati di valore e come PostAffiliatePro aiuta a proteggere ...

Scopri perché le PMI sono i principali bersagli dei cybercriminali.

Consenso Cookie

Usiamo i cookie per migliorare la tua esperienza di navigazione e analizzare il nostro traffico. See our privacy policy.