Come Funziona la Whitelist delle Email?

Scopri come funzionano le whitelist delle email, perché sono essenziali per la deliverability e come aggiungere mittenti alla whitelist in Gmail, Outlook, Yahoo...

Scopri cosa significa la whitelist in ambito cybersecurity, come funziona e perché è essenziale per la sicurezza nel marketing di affiliazione. Scopri le strategie whitelist vs blacklist.

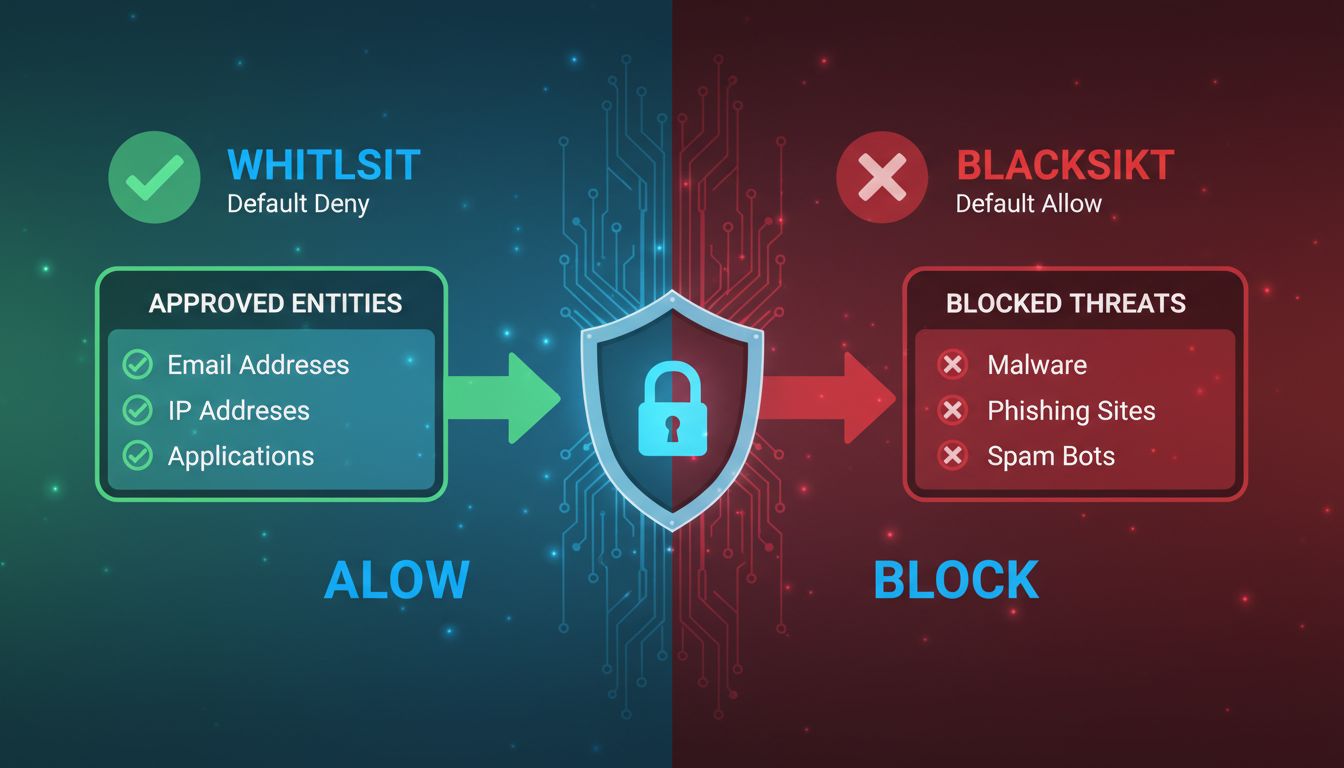

Essere inseriti in una whitelist significa essere aggiunti a un elenco di entità approvate e affidabili (come indirizzi email, indirizzi IP, applicazioni o domini) che sono esplicitamente autorizzate ad accedere a un sistema o a una rete. Tutto ciò che non è presente nella whitelist viene negato per impostazione predefinita, rendendolo un approccio proattivo alla sicurezza.

Essere inseriti in una whitelist rappresenta uno dei meccanismi di sicurezza più fondamentali ed efficaci nell’infrastruttura moderna di cybersecurity. A differenza degli approcci di sicurezza reattivi che cercano di identificare e bloccare le minacce dopo che si sono manifestate, la whitelist opera su un principio proattivo noto come “default deny”. Ciò significa che ogni entità—che si tratti di un indirizzo email, un indirizzo IP, un’applicazione o un utente—viene considerata non affidabile fino a quando non è esplicitamente approvata e aggiunta alla whitelist. Una volta aggiunta, l’entità ottiene immediatamente accesso ai sistemi o alle risorse specificate, mentre tutto il resto viene automaticamente bloccato senza eccezioni.

Il concetto di whitelist si è evoluto notevolmente dalla sua prima implementazione nei sistemi di sicurezza delle email, dove i filtri antispam venivano configurati per consentire i messaggi solo dai mittenti affidabili. Oggi, la whitelist è diventata un pilastro delle strategie di sicurezza nelle aziende, istituti finanziari, organizzazioni sanitarie e società tecnologiche di tutto il mondo. Il principio resta invariato: stabilire un elenco predefinito di entità approvate e negare l’accesso a tutto il resto per impostazione predefinita. Questo approccio modifica radicalmente la postura di sicurezza, passando da “fidati di tutto tranne che delle minacce note” a “non fidarti di nulla tranne che delle entità esplicitamente approvate”.

La meccanica della whitelist coinvolge diversi processi interconnessi che lavorano insieme per mantenere la sicurezza consentendo allo stesso tempo l’accesso legittimo. Quando un utente, un’applicazione o un sistema tenta di accedere a una risorsa protetta, il software di whitelisting verifica immediatamente se l’entità richiedente corrisponde a una voce dell’elenco approvato. Questa verifica avviene in pochi millisecondi e utilizza vari attributi di identificazione per confermare la legittimità dell’entità. Il sistema esamina caratteristiche come nomi di file, percorsi file, dimensioni dei file, firme digitali dei fornitori e hash crittografici per garantire un’identificazione accurata.

Il punto di forza della whitelist sta nelle sue capacità di controllo granulare. Le organizzazioni possono implementare la whitelist su più livelli, dai controlli di rete generali a restrizioni molto specifiche a livello di applicazione. Ad esempio, un istituto finanziario potrebbe inserire in whitelist solo determinati indirizzi IP che possono accedere ai loro sistemi bancari, mentre allo stesso tempo consente solo le applicazioni approvate sui computer dei dipendenti. Questo approccio stratificato crea più barriere di sicurezza che devono essere tutte soddisfatte prima di concedere l’accesso. Il sistema mantiene log dettagliati di tutti i tentativi di accesso, sia riusciti che negati, offrendo agli amministratori una visibilità completa su chi accede a cosa e quando.

La distinzione tra whitelist e blacklist rappresenta una differenza filosofica fondamentale negli approcci alla sicurezza, ognuno con vantaggi e limiti specifici. La whitelist opera sul principio dell’approvazione esplicita—solo le entità pre-approvate ottengono l’accesso e tutto il resto viene automaticamente negato. Questo crea una postura di sicurezza molto restrittiva che riduce significativamente la superficie di attacco. La blacklist, invece, opera sul principio della negazione esplicita—le minacce note vengono bloccate, ma tutto il resto è consentito per impostazione predefinita. Questo approccio reattivo è più semplice da implementare inizialmente ma lascia le organizzazioni vulnerabili a minacce sconosciute o emergenti.

| Aspetto | Whitelist | Blacklist |

|---|---|---|

| Comportamento predefinito | Blocca tutto a meno che non sia esplicitamente approvato | Consente tutto a meno che non sia esplicitamente bloccato |

| Modello di sicurezza | Default deny (proattivo) | Default allow (reattivo) |

| Superficie di attacco | Decisamente più ridotta e controllata | Più ampia ed esposta a nuove minacce |

| Requisiti di manutenzione | Richiede aggiornamenti e aggiunte proattive | Richiede aggiornamenti reattivi all’emergere delle minacce |

| Protezione contro attacchi zero-day | Molto efficace—le minacce sconosciute vengono bloccate | Inefficace—gli exploit zero-day aggirano le difese |

| Esperienza utente | Più restrittiva, può richiedere approvazioni | Più flessibile, meno restrizioni di accesso |

| Complessità di implementazione | Complessità iniziale maggiore e gestione continua | Complessità iniziale minore ma gestione reattiva |

| Falsi positivi | Maggior rischio di bloccare accessi legittimi | Minor rischio di bloccare accessi legittimi |

Il panorama della sicurezza privilegia sempre più gli approcci basati sulla whitelist, soprattutto per le organizzazioni che trattano dati sensibili o operano in ambienti ad alto rischio. Istituti finanziari, fornitori sanitari e enti governativi hanno adottato la whitelist come componente chiave della loro infrastruttura di sicurezza perché la natura proattiva dell’approccio si allinea con la necessità di avere un controllo assoluto sugli accessi ai sistemi. Tuttavia, le strategie di sicurezza più efficaci combinano entrambi gli approcci—utilizzando la whitelist per sistemi critici e risorse sensibili mentre mantengono la blacklist per la protezione di rete più ampia e l’integrazione con le informazioni sulle minacce.

Le organizzazioni implementano la whitelist in diversi ambiti, ognuno adattato a specifiche esigenze di sicurezza e contesti operativi. La whitelist delle applicazioni limita quali programmi possono essere eseguiti su endpoint e server, impedendo l’esecuzione di applicazioni non autorizzate o dannose, indipendentemente da come arrivano sul sistema. Questo è particolarmente efficace contro ransomware, trojan e altro malware che tenta di eseguire sui sistemi compromessi. La whitelist delle email assicura che i messaggi dei mittenti affidabili superino i filtri antispam e arrivino nelle caselle di posta dei destinatari, bloccando allo stesso tempo le email da fonti sconosciute o non affidabili. Questo approccio è fondamentale per le organizzazioni che si affidano all’email per comunicazioni critiche e per i marketer che vogliono migliorare i tassi di recapito.

La whitelist degli indirizzi IP limita l’accesso alla rete solo agli indirizzi IP approvati, risultando indispensabile per proteggere sistemi di accesso remoto, API e database sensibili. Le organizzazioni usano la whitelist IP per garantire che solo i dipendenti che si connettono da reti aziendali o VPN approvate possano accedere ai sistemi interni. La whitelist degli URL limita l’accesso web a siti e domini pre-approvati, aiutando le aziende a far rispettare le politiche di utilizzo accettabile e prevenire l’accesso a contenuti dannosi o inappropriati. La whitelist dei dispositivi limita quali dispositivi fisici possono connettersi alle reti aziendali, assicurando che solo computer, smartphone e tablet autorizzati possano accedere alle risorse aziendali. Questo approccio è diventato sempre più importante con la diffusione delle politiche BYOD (Bring Your Own Device) e la necessità di mantenere il controllo sugli accessi di rete.

Implementare con successo la whitelist richiede pianificazione attenta, esecuzione meticolosa e manutenzione continua per rimanere efficace al variare delle esigenze organizzative. Il primo passo fondamentale consiste nell’effettuare un inventario completo di tutte le applicazioni, utenti, indirizzi IP e risorse legittime che richiedono accesso ai sistemi protetti. Questa valutazione di base dovrebbe documentare non solo chi necessita dell’accesso, ma anche perché e chi è responsabile della sua gestione. Le organizzazioni dovrebbero iniziare con un programma pilota su un insieme limitato di sistemi o utenti per individuare eventuali problemi prima del deployment su larga scala. Questo approccio graduale consente ai team di sicurezza di perfezionare le policy di whitelist e affrontare le sfide operative senza interrompere l’intera organizzazione.

La documentazione e la categorizzazione delle entità in whitelist sono essenziali per il successo a lungo termine. Ogni voce in whitelist dovrebbe includere metadati chiari su cosa è approvato, chi lo ha approvato, quando e la motivazione aziendale dell’approvazione. Questa documentazione è preziosa durante audit di sicurezza, revisioni di conformità e in caso di problemi di accesso. Audit regolari—preferibilmente trimestrali o semestrali—dovrebbero esaminare la whitelist per individuare e rimuovere voci obsolete, verificare che tutte le voci siano ancora necessarie e garantire che nuove applicazioni o utenti siano stati correttamente aggiunti. Le organizzazioni dovrebbero stabilire policy chiare per le richieste di aggiunta in whitelist, includendo workflow di approvazione che bilancino le esigenze di sicurezza con l’efficienza operativa. Senza una governance adeguata, le whitelist possono diventare troppo restrittive (bloccando accessi legittimi) o troppo permissive (vanificando lo scopo di sicurezza).

Per le piattaforme di marketing di affiliazione come PostAffiliatePro, la whitelist gioca un ruolo cruciale nel mantenere la sicurezza della rete e garantire che solo partner e affiliati legittimi possano accedere al sistema. I network di affiliazione devono bilanciare la necessità di accessibilità dei partner con il requisito di prevenire accessi non autorizzati e attività fraudolente. PostAffiliatePro implementa sofisticati meccanismi di whitelist che consentono agli amministratori di controllare quali affiliati, merchant e integrazioni di terze parti possano accedere a specifiche funzioni e dati. Questo controllo granulare garantisce che i partner possano accedere solo alle informazioni e alle funzionalità pertinenti al proprio ruolo nel network.

La whitelist IP diventa particolarmente importante nel contesto del marketing di affiliazione, dove i partner possono accedere alla piattaforma da varie località e dispositivi. PostAffiliatePro consente agli amministratori di inserire in whitelist specifici indirizzi IP o range IP per operazioni critiche come l’accesso via API, assicurando che solo sistemi autorizzati possano interagire con la piattaforma in modo programmato. La whitelist email aiuta a garantire che notifiche importanti, conferme di pagamento e report di performance raggiungano le caselle degli affiliati senza essere filtrate come spam. La whitelist delle applicazioni protegge la piattaforma stessa assicurando che solo integrazioni e plugin approvati possano interagire con il sistema principale, prevenendo che applicazioni di terzi non autorizzate o dannose compromettano la rete. Questo approccio multilivello rende PostAffiliatePro sensibilmente più sicuro rispetto a soluzioni concorrenti di software di affiliazione che si basano su meccanismi di controllo degli accessi meno sofisticati.

Nonostante i notevoli vantaggi in termini di sicurezza, la whitelist presenta sfide operative che le organizzazioni devono gestire attentamente. La sfida principale riguarda il mantenimento di whitelist accurate e aggiornate man mano che le esigenze cambiano. Aggiornamenti software, nuove applicazioni, cambiamenti nel personale e l’evoluzione dei requisiti aziendali richiedono continue modifiche alla whitelist. Non mantenere aggiornata la whitelist può portare al blocco di utenti e applicazioni legittime, causando interruzioni operative e frustrazione degli utenti. Questo onere di manutenzione richiede risorse dedicate, sia tramite personale IT interno che attraverso servizi di supporto del fornitore, rappresentando un costo operativo continuo che le organizzazioni devono prevedere e pianificare.

Il rischio di falsi negativi—ovvero il blocco di accessi legittimi a causa di omissioni o configurazioni errate della whitelist—può avere un impatto significativo sulla produttività e la soddisfazione degli utenti. Quando i dipendenti non riescono ad accedere ad applicazioni o sistemi necessari perché non sono in whitelist, potrebbero tentare di aggirare i controlli di sicurezza o richiedere procedure di accesso di emergenza che bypassano i protocolli standard. Questo crea sia rischi per la sicurezza sia inefficienze operative. Inoltre, la whitelist può essere aggirata da attaccanti sofisticati che compromettono applicazioni o sistemi già inseriti in whitelist, utilizzandoli come punto di ingresso per accedere ad altre risorse. Le organizzazioni devono quindi combinare la whitelist con ulteriori misure di sicurezza come autenticazione a più fattori, analisi comportamentale e monitoraggio continuo per individuare e rispondere a eventuali compromissioni di entità in whitelist.

La whitelist non dovrebbe mai essere implementata come soluzione di sicurezza isolata, ma piuttosto come componente di una strategia di sicurezza multilivello e completa. Le organizzazioni dovrebbero combinare la whitelist con altre misure di sicurezza come firewall, sistemi di rilevamento intrusioni, piattaforme di protezione degli endpoint e soluzioni SIEM (Security Information and Event Management). Questo approccio a difesa stratificata assicura che, anche se un livello viene compromesso, ne restano altri a proteggere gli asset critici. I framework di sicurezza moderni integrano sempre più la whitelist nelle architetture Zero Trust, dove ogni richiesta di accesso viene verificata indipendentemente dal fatto che provenga da dentro o fuori il perimetro di rete.

L’integrazione della whitelist con funzionalità avanzate di threat intelligence e analisi comportamentale ne aumenta notevolmente l’efficacia. Invece di affidarsi esclusivamente a whitelist statiche, le organizzazioni possono implementare whitelist dinamiche che modificano i permessi di accesso in base a valutazioni del rischio in tempo reale, comportamenti degli utenti e feed di intelligence sulle minacce. Questo approccio mantiene i vantaggi di sicurezza della whitelist offrendo al contempo maggiore flessibilità e riducendo i falsi negativi. PostAffiliatePro esemplifica questo approccio moderno combinando le capacità tradizionali di whitelist con monitoraggio avanzato e analisi, consentendo agli amministratori dei network di affiliazione di mantenere una forte postura di sicurezza supportando allo stesso tempo le attività legittime dei partner e la crescita del business.

Cosa succede quando vengo inserito in whitelist? Una volta inserito in whitelist, i sistemi di sicurezza ti riconoscono come entità approvata e ti concedono accesso alle risorse specificate senza ulteriori verifiche o ritardi. Non sarai più bloccato, filtrato o segnalato come sospetto dal sistema di sicurezza. Questo semplifica la tua esperienza mantenendo la postura di sicurezza dell’organizzazione.

La whitelist può essere violata o aggirata? Sebbene la whitelist sia un meccanismo sicuro, può essere compromessa se gli attaccanti ottengono il controllo di sistemi o applicazioni già in whitelist. Per questo motivo, le organizzazioni combinano la whitelist con ulteriori misure di sicurezza come autenticazione a più fattori, monitoraggio comportamentale e sistemi di rilevamento delle minacce. Audit regolari e aggiornamenti delle whitelist aiutano a prevenire lo sfruttamento di voci obsolete o configurate in modo errato.

Quanto tempo ci vuole per essere inseriti in whitelist? La tempistica dipende dal processo e dalle policy di approvazione dell’organizzazione. Alcune organizzazioni dispongono di procedure automatizzate che completano l’inserimento in pochi minuti, mentre altre richiedono una revisione e approvazione manuale che può richiedere giorni o settimane. PostAffiliatePro offre procedure semplificate di whitelisting che bilanciano le esigenze di sicurezza con l’efficienza operativa.

La whitelist è adatta alle piccole imprese? Sì, la whitelist è vantaggiosa per organizzazioni di qualsiasi dimensione. Le piccole imprese possono implementare la whitelist su sistemi e applicazioni critici senza richiedere grandi risorse. Iniziare con la whitelist delle applicazioni sui server principali o la whitelist delle email per le comunicazioni importanti offre benefici significativi anche con un personale IT limitato.

Proteggi il tuo programma di affiliazione con funzionalità avanzate di whitelisting e caratteristiche di sicurezza complete. PostAffiliatePro offre un controllo degli accessi di livello enterprise per garantire che solo partner e affiliati affidabili possano accedere alla tua rete.

Scopri come funzionano le whitelist delle email, perché sono essenziali per la deliverability e come aggiungere mittenti alla whitelist in Gmail, Outlook, Yahoo...

Scopri cosa significa la whitelist nelle email e come funziona su Gmail, Outlook, Yahoo e altre piattaforme. Scopri le migliori pratiche per assicurarti che le ...

Scopri come il whitelisting nel marketing aiuta a ottimizzare le campagne consentendo solo fonti di traffico selezionate e di alta qualità, migliorando il ROI e...