Perché le piccole e medie imprese sono prese di mira dagli hacker?

Scopri perché le PMI sono i principali bersagli dei cybercriminali. Approfondisci le difese deboli, i dati di valore e come PostAffiliatePro aiuta a proteggere ...

Scopri 7 consigli essenziali per la sicurezza del sito web per proteggere la tua azienda dalle violazioni dei dati, tra cui firewall, politiche sulle password, backup, anti-malware e altro.

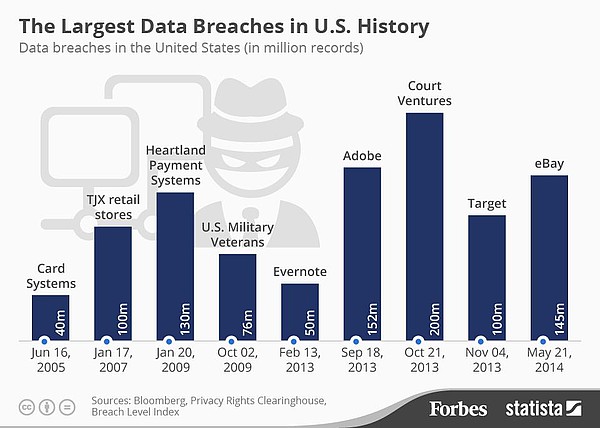

Un altro giorno, un altro hacker che si porta via i dati di qualche milione di clienti dalla Enormo Bank nell’ennesima grande violazione della sicurezza informatica aziendale. Le Piccole e Medie Imprese (PMI) sogghignano e ringraziano il cielo di non essere abbastanza grandi da attirare l’attenzione degli hacker. Se questo è il tuo modo di pensare, vorremmo essere i primi a dirti che la tua percezione è sbagliata. Completamente sbagliata.

La realtà, secondo il Comitato per le Piccole Imprese del Congresso USA, è che ben il 71% delle violazioni di sicurezza online sono rivolte ad aziende con meno di 100 dipendenti. Cosa? Hai letto bene, quindi se tra le mura della tua PMI serpeggia il pensiero “siamo troppo piccoli perché i cattivi si interessino a noi”, ora potrebbe essere il momento giusto per mettere giù la bevanda energetica, raddrizzare la schiena e prestare molta attenzione a questi 7 consigli di sicurezza per il sito web che potrebbero salvare la tua azienda da una violazione dei dati.

Ti ringrazierai di averlo fatto.

Se non hai installato firewall nella tua rete, tanto vale che tu vada subito sul dark web a pubblicare tutte le tue password a beneficio di qualsiasi hacker di passaggio. La realtà è che dovresti considerare il firewall come la tua prima linea di difesa nella protezione dei dati dei clienti. In sintesi, un firewall è un sistema di sicurezza – hardware o software – che monitora il flusso di dati tra la tua rete interna e Internet e blocca le attività sospette in base a regole di sicurezza predefinite.

Ci sono tre aree su cui concentrarsi quando si tratta di installare firewall.

Firewall esterno: Questo tipo di firewall di solito fa parte di un router o server. Si trova all’esterno della rete aziendale e previene ogni tipo di attacco malware prima ancora che possa raggiungere il tuo sistema. Se non sei sicuro di averne uno, chiama il tuo provider di hosting e poni qualche domanda.

Firewall interno: Questo tipo di firewall si presenta sotto forma di software installato sulla rete. Anche se ricopre un ruolo simile a quello del firewall esterno, cioè scansiona virus, malware e altre minacce, dovrebbe anche essere configurato per segmentare la rete in modo che virus e attacchi possano essere rapidamente isolati e la diffusione limitata prima di infettare l’intero sistema.

La terza area a cui prestare attenzione riguarda i dipendenti che lavorano da casa e accedono alla rete aziendale. La sicurezza globale è forte quanto l’anello più debole. Potrebbe valere la pena investire in una protezione firewall di nuova generazione in questi casi.

I firewall sono strettamente legati alla configurazione di hosting del tuo sito/rete. Per pochi euro in più al mese, potresti considerare di abbandonare i giorni dell’hosting condiviso e passare a soluzioni più robuste, come un server dedicato o un VPS che ti permetta un maggiore controllo sulle configurazioni di sicurezza.

Un sondaggio Tech Pro del 2016 ha rilevato che il 59% delle aziende adotta una politica BYOD (Bring Your Own Device). Sono molte le potenziali vie di accesso non sicure che si aggirano tra corridoi e uffici. Ovviamente, incrociare le dita e sperare che nessun malintenzionato noti questa falla colossale di sicurezza non è una strategia valida, quindi cosa puoi fare? Arrivati a questo punto dell’era dell’informazione, tentare di tenere fuori dal luogo di lavoro dispositivi personali come smartphone, tablet, fitness tracker e smartwatch probabilmente causerebbe una fuga di massa dei dipendenti.

Ecco cosa fare.

Crea una politica di sicurezza dedicata ai dispositivi personali. Fai sapere ai dipendenti che va bene usare il BYOD ma devono – ripetere in maiuscolo per enfasi – DEVONO rispettare le regole che garantiscono la sicurezza della rete. Due passaggi specifici da seguire sono:

Se inizi a sentirti come il Grinch con tutte queste richieste, chiediti questo: preferiresti irritare qualche dipendente con linee guida di sicurezza rigorose o lasciare che il tuo bene aziendale più prezioso, i dati dei clienti, escano dalla porta? Ecco cosa pensiamo.

Come già detto, oggi le PMI spesso considerano i dati il bene aziendale più prezioso. Un solo dipendente disattento con le password o che prende sottogamba l’analisi delle email alla ricerca di tentativi di phishing può letteralmente affossare la tua azienda. Un consiglio: i clienti sono poco indulgenti e poco propensi a tornare da un’azienda che percepiscono come poco attenta ai loro dati personali. Nel caso in cui la tua azienda necessiti di servizi professionali, uno sviluppatore di software di sicurezza potrebbe essere una buona scelta.

Oggi più che mai, la formazione per prevenire violazioni di sicurezza online deve essere presa sul serio da parte della direzione e di ogni singolo dipendente, dal veterano più navigato al nuovo arrivato. È necessario avere un manuale delle politiche stampato che specifichi i protocolli da seguire e le conseguenze per chi non li rispetta, fino al licenziamento. Come avrai notato, i cybercriminali sono molto svegli. Testano continuamente le tue difese e inventano nuovi modi per penetrare nella tua rete tramite tecnologia, inganno o una combinazione delle due cose.

Spetta a manager e titolari aggiornare regolarmente il manuale secondo le pratiche standard contro i tentativi di hackeraggio, oltre a dedicare il tempo necessario per fornire una formazione adeguata durante i processi di onboarding dei nuovi assunti. Se vuoi che questo impegno venga preso sul serio – e dovresti – devi essere tu il primo a farlo. Al minimo, qualsiasi dipendente che accede alla rete aziendale per qualsiasi motivo deve essere ben formato su come mantenerla sicura. Gran parte di questa sicurezza si basa sulla gestione delle password, un tema tanto importante da meritare una sezione a parte.

Ecco alcune statistiche che spiegano perché una PMI potrebbe avere problemi di sicurezza informatica.

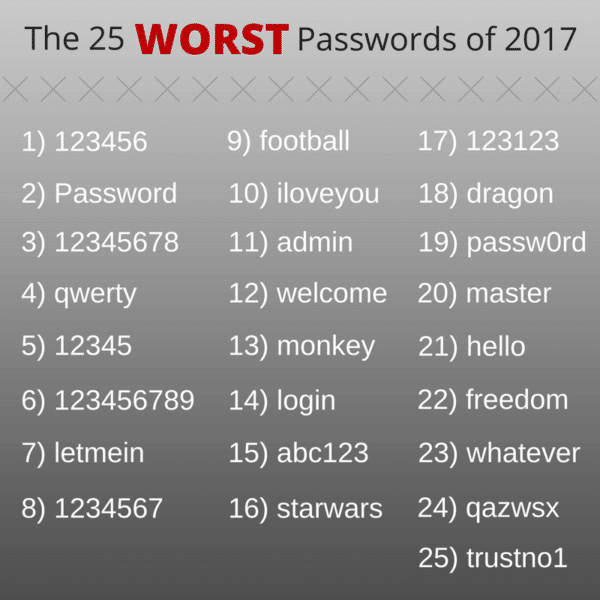

Da dove cominciare? Sì, i dipendenti si lamenteranno se chiederai loro di creare password più complesse di “1234” e di cambiarle regolarmente ma, a rischio di sembrare ripetitivi, ti interessa di più qualche lamentela o il rischio che la tua rete venga controllata da forze ostili? Se scegli la prima, ti suggeriamo cortesemente di vendere subito la tua azienda.

La sicurezza delle password merita una sezione dedicata nel manuale e bisogna seguire le migliori pratiche. Ciò significa che dovresti richiedere:

Per riprendere il dato di prima, una volta creata una solida politica sulle password, non far parte di quel 65% che non la applica. Sarebbe assurdo.

Password Manager: Non possiamo chiudere questa sezione senza menzionare i password manager. Disponibili come software, servizio cloud o anche dispositivo fisico, questi programmi aiutano a generare e recuperare password complesse. Fanno esattamente ciò che promettono: gestire le tue password, e sembra che molti di noi ne abbiano bisogno.

Leggi di più su questa efficace (e poco costosa) misura di sicurezza online su Consumer Reports.

Hai deciso di seguire alla lettera tutte le nostre indicazioni, senza alcuna eccezione. Puoi tirare un grande sospiro di sollievo, la rete della tua azienda è inattaccabile. Perché non rilassarsi e mettere i piedi sul tavolo? Ecco perché: nonostante le migliori intenzioni tue e del tuo staff, c’è sempre la possibilità che un hacker riesca a infiltrarsi e combinare qualche disastro. Come abbiamo detto, queste persone sono astute e dedite ai crimini informatici. Una volta dentro, possono provocare vari danni: registrare tasti delle password, usare le tue risorse per lanciare attacchi bot, fino a cancellare completamente il server.

A quel punto, vorrai tornare indietro nel tempo a prima dell’attacco. Hai fatto backup regolari su cloud e conservato una copia anche in una posizione fisicamente distante, vero? Perché incendi e alluvioni capitano! Se non lo fai già, pensa seriamente a fare il backup di documenti, fogli di calcolo, database, contabilità, file HR e crediti/debiti.

Con i servizi di backup su cloud sempre più accessibili, non ci sono scuse per non implementare una strategia di backup completa che ti permetta di tornare rapidamente operativo in caso di compromissione della rete. A meno che tu non voglia ricostruire tutti i tuoi file a memoria…

Ok, scegliere se installare o meno l’anti-malware È opzionale. Ma scegliere di non installarlo è una pessima idea. L’anti-malware protegge dagli attacchi di phishing, ormai diventati uno degli strumenti preferiti dagli hacker per un semplice motivo: funzionano alla grande. A conferma, torniamo al report Verizon del 2016: secondo questa indagine, il 30% dei dipendenti ha aperto email di phishing, un aumento del 7% rispetto all’anno precedente!

Per chiarire, il phishing è una tecnica con cui un hacker invia un’email per indurre il dipendente a cliccare su un link. Se cade nella trappola, si installa un malware sulla rete e l’hacker entra. Male. La prima difesa contro il phishing è formare i dipendenti a non cliccare mai su nulla in un’email a meno che non siano assolutamente certi della sua autenticità.

Considerando che il 30% dei dipendenti invita letteralmente un hacker nella rete, l’anti-malware è la tua migliore speranza per intercettare e bloccare il software dannoso prima che si installi. Presta particolare attenzione a ruoli che gli hacker amano colpire: CEO, assistenti amministrativi, commerciali e HR. Sono obiettivi privilegiati perché spesso hanno accesso alle parti più sensibili della rete.

Ma non pensare che tutti gli altri siano immuni. Qualsiasi dipendente con accesso a una parte della rete è un potenziale bersaglio.

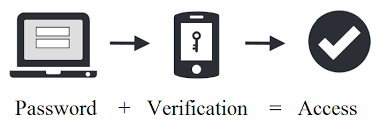

Negli ultimi anni, l’autenticazione a più fattori (MFA) si è affermata tra chi tiene alla sicurezza della propria rete. Sì, può sembrare una scocciatura, ma è uno dei modi quasi infallibili per rendere sicuro il login. Esistono molte varianti del processo, ma ecco come potrebbe avvenire l’accesso in un’azienda:

Un modo ancora più semplice per implementare la MFA è utilizzare il numero di cellulare del dipendente come secondo fattore. L’idea è che un hacker difficilmente avrà accesso sia al primo login che al numero di telefono. Questo ulteriore livello di protezione è facile da attivare nella maggior parte dei sistemi e rafforza notevolmente la sicurezza delle password.

Gran parte del lavoro pionieristico in questo campo viene da Google, che ha recentemente completato un anno senza che nessuno dei suoi 85.000 dipendenti abbia subito un attacco agli account Gmail. Ci sono riusciti usando una chiave di sicurezza fisica chiamata Titan, che si collega alla porta USB. Anche con username e password, un hacker non poteva entrare senza possedere fisicamente la chiave.

In sintesi: chi lavora nelle PMI deve tenere presente che la sicurezza di sito e rete non consiste nel premere un grande interruttore e non preoccuparsi più dei criminali informatici. È un processo iterativo in cui l’obiettivo si sposta più avanti ogni volta che fai un passo. Non esiste una soluzione “imposta e dimentica”. I malintenzionati non smettono mai di testare e imparare, diventando sempre più sofisticati, quindi anche tu non puoi fermarti. Oggi le aziende devono anche rispettare le regolamentazioni sulla privacy dei dati , quindi avere un sistema di data governance garantisce che tutti i dati siano raccolti e gestiti correttamente.

Se non lo fai già, tu o una persona designata dovreste tenere d’occhio il settore della cybersecurity per essere aggiornati sui nuovi metodi di attacco e prevenzione che emergono. In un mondo dove il tuo avversario non smette mai di imparare, nemmeno tu puoi permettertelo. Se tieni alla tua azienda, la compiacenza non è un’opzione quando si tratta di assicurarsi che la tua rete privata e i tuoi dati restino tali, privati.

Gary Stevens è uno sviluppatore front end. È un appassionato di blockchain a tempo pieno, volontario presso la Ethereum Foundation e un attivo collaboratore su Github.

Non rischiare i dati preziosi dei tuoi clienti. Applica questi 7 consigli di sicurezza per prevenire violazioni dei dati e mantenere la tua azienda al sicuro.

Scopri perché le PMI sono i principali bersagli dei cybercriminali. Approfondisci le difese deboli, i dati di valore e come PostAffiliatePro aiuta a proteggere ...

Scopri perché le PMI sono i principali bersagli dei cybercriminali.

Come affiliato o eCommerce WP, aumentare la sicurezza del tuo sito è obbligatorio. Se non lo fai, esponi te stesso/clienti a una vasta gamma di problemi.

Consenso Cookie

Usiamo i cookie per migliorare la tua esperienza di navigazione e analizzare il nostro traffico. See our privacy policy.